ระบบอาวุธที่ได้รับการพัฒนาโดยกระทรวงกลาโหมของสหรัฐอเมริกามีความเสี่ยงต่อการโจมตีทางไซเบอร์หมายถึงผู้กระทำความผิดบางคนที่มีทักษะการแฮ็คสามารถควบคุมอาวุธดังกล่าวได้โดยไม่ถูกสังเกตเห็นตามรายงานใหม่จากสำนักงานความรับผิดชอบของรัฐบาลสหรัฐฯ 9.

และดูเหมือนว่า DOD จะไม่สนใจการคุกคาม: แม้ว่าการทดสอบที่ดำเนินการโดย DOD เองนั้นได้แสดงให้เห็นถึงช่องโหว่ดังกล่าวแล้วเจ้าหน้าที่กรมยังบอกกับ GAO ว่าพวกเขา "เชื่อว่าระบบของพวกเขาปลอดภัยและลดผลการทดสอบบางอย่าง ตั้งอยู่บนพื้นฐานของการวิเคราะห์การทดสอบความปลอดภัยทางไซเบอร์ DOD นโยบายและแนวทางรวมถึงการสัมภาษณ์ DOD

“ ด้วยการใช้เครื่องมือและเทคนิคที่ค่อนข้างง่ายผู้ทดสอบสามารถควบคุมระบบและใช้งานโดยไม่ตรวจจับได้เนื่องจากส่วนหนึ่งของปัญหาพื้นฐานเช่นการจัดการรหัสผ่านที่ไม่ดีและการสื่อสารที่ไม่ได้เข้ารหัส” รายงานกล่าว

ในความเป็นจริงทีมทดสอบหนึ่งคนถอดรหัสรหัสผ่านของผู้ดูแลระบบในเวลาเพียง 9 วินาที เจ้าหน้าที่ DOD กล่าวว่าเวลาแตกรหัสผ่านไม่ใช่มาตรการรักษาความปลอดภัยของระบบที่มีประโยชน์เพราะผู้โจมตีสามารถใช้เวลาหลายเดือนหรือหลายปีในการพยายามบุกเข้าไปในระบบ ด้วยไทม์ไลน์นั้นไม่ว่าจะใช้เวลาสองสามชั่วโมงหรือสองสามวันในการเดารหัสผ่านนั้นไม่มีความหมาย อย่างไรก็ตาม GAO กล่าวว่าตัวอย่างดังกล่าวแสดงให้เห็นว่าการทำเช่นนั้นทำได้ง่ายเพียงใดที่ DOD (นักเขียนสาย Emily Dreyfuss รายงานเมื่อถอดรหัสรหัสผ่าน 9 วินาทีในวันที่ 10 ตุลาคม)

การวิเคราะห์และการรายงานได้รับการร้องขอจากคณะกรรมการกองกำลังของวุฒิสภาโดยคาดว่าจะมีค่าใช้จ่าย 1.66 ล้านล้านดอลล่าร์ซึ่งกระทรวง DOD วางแผนที่จะใช้ในการพัฒนา "พอร์ตโฟลิโอ" ปัจจุบันของระบบอาวุธหลัก

มากขึ้นระบบอาวุธขึ้นอยู่กับซอฟต์แวร์เพื่อทำหน้าที่ของพวกเขา อาวุธเหล่านี้เชื่อมต่อกับอินเทอร์เน็ตและอาวุธอื่น ๆ ทำให้พวกมันมีความซับซ้อนมากขึ้นตาม GAO ความก้าวหน้าเหล่านี้ยังทำให้พวกเขา "มีความเสี่ยงต่อการโจมตีทางไซเบอร์" GAO กล่าว

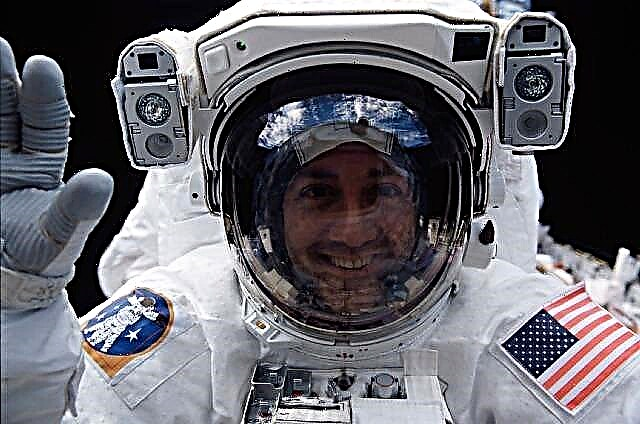

ส่วนใดของระบบอาวุธที่ถูกขับเคลื่อนโดยซอฟต์แวร์สามารถถูกแฮ็กได้ “ ตัวอย่างของฟังก์ชั่นที่เปิดใช้งานโดยซอฟต์แวร์ - และอาจมีโอกาสถูกประนีประนอม - รวมถึงการเปิดและปิดระบบการกำหนดเป้าหมายขีปนาวุธการรักษาระดับออกซิเจนของนักบินและเครื่องบินที่บินได้” รายงาน GAO กล่าว

แม้ว่า DOD ได้เริ่มปรับปรุงด้านความปลอดภัยทางไซเบอร์ในช่วงไม่กี่ปีที่ผ่านมา GAO กล่าว แต่ก็เผชิญกับความท้าทายหลายประการซึ่งหนึ่งในนั้นก็คือการขาดการแบ่งปันข้อมูลข้ามโปรแกรม ตัวอย่างเช่น "หากระบบอาวุธประสบกับการโจมตีทางไซเบอร์เจ้าหน้าที่โปรแกรม DOD จะไม่ได้รับรายละเอียดที่เฉพาะเจาะจงของการโจมตีนั้นจากชุมชนหน่วยสืบราชการลับเนื่องจากประเภทของข้อมูลประเภทนั้น" รายงานกล่าว

นอกจากนี้ DOD ยังมีช่วงเวลาที่ยากลำบากในการว่าจ้างและรักษาผู้เชี่ยวชาญด้านความมั่นคงปลอดภัยไซเบอร์รายงานกล่าว

แม้ว่า GAO จะบอกว่าไม่มีคำแนะนำในขณะนี้ แต่เอเจนซีคิดว่าช่องโหว่ที่พบในการวิเคราะห์ "แสดงถึงส่วนของช่องโหว่ทั้งหมดเนื่องจากข้อ จำกัด ในการทดสอบตัวอย่างเช่นโปรแกรมบางโปรแกรมไม่ได้รับการทดสอบและการทดสอบไม่ได้สะท้อนถึง ภัยคุกคาม."

บทความต้นฉบับเกี่ยวกับ วิทยาศาสตร์สด.